Cómo administrar y supervisar la infraestructura de red de su compañía puede evitar problemas con la red corporativa de forma más ágil e inteligente. La infraestructura de red nunca puede detenerse.

El problema es qué, a veces, la Internet falla, ¿no es así? Después de todo, imprevistos ocurren.

Aún más, cuando hablamos de redes complejas, con servidores, ordenadores y decenas de dispositivos y equipos conectados simultáneamente.

Por lo tanto, ¿lo qué su compañía debe hacer para evitar problemas con su red corporativa? 5 Consejos para su empresa para prevenir estos fallos. Mira:

#1 Gestione la red

El primer paso para evitar que un fallo de tecnología ponga en jaque su producción es tener en cuenta el desempeño de la infraestructura de red de la compañía.

Con los entornos cada vez más complejos y conectados, es mucho más fácil (y productivo) anticipar posibles fallos que correr atrás para identificar dónde está el problema.

Usted puede hacer esto de diversas formas, de acuerdo con el tipo y el porte de la operación. La sugerencia aquí es simple: nunca deje de monitorear su ambiente.

#2 Conozca (muy bien) la estructura de la red corporativa

¿Dónde están pasando los cables en su oficina? ¿Y cuáles son los puntos en los que se instalan los Routers y Puntos de acceso? Usted sabe cuáles son los puertos del switch Cisco que interconectan sus servidores?

Las preguntas anteriores son sólo ejemplos de preguntas que pueden ayudar en un diagnóstico más rápido y preciso para resolver posibles problemas de red en su empresa.

Por lo tanto, es fundamental saber el máximo sobre la infraestructura actual.

Por supuesto, no es necesario que alguien memorice cada uno de estos detalles. La sugerencia es documentar (y actualizar) la configuración del entorno.

#3 Tener una atención especializada puede evitar problemas con su red

Cuando un edificio prende fuego, quien hace el rescate es el Bombero. Y en su empresa: si su conexión a Internet cae, ¿quién es el responsable de hacer el diagnóstico y la reparación?

Invertir en conocimiento y calificación de la atención a los llamados es un punto a menudo descuidado en los sistemas de gestión de redes. ¡Pero es necesario cuidado!

A pesar de torcer para nunca necesitar de socorro, una empresa siempre debe definir quién hará la atención especializada en caso de urgencia. Esto significa tiempo y dinero al final de cuentas.

#4 Establezca un plan de crisis

Tener una gestión continua de su infraestructura de red significa la posibilidad de establecer formas prácticas para evitar al máximo los impactos de un posible fallo.

En este plan de crisis, su equipo podrá ponderar sobre la estacionalidad de la empresa, donde cualquier falla en el ambiente puede convertirse en un desastre, así como, qué procedimientos adoptar de acuerdo con la situación.

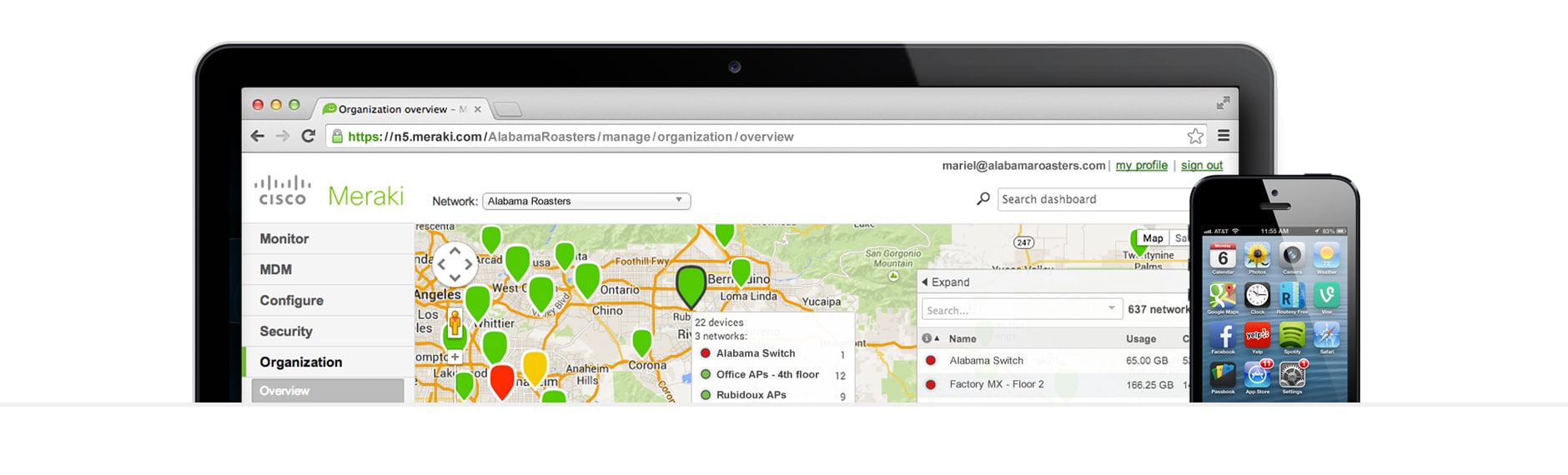

#5 Tenga un sistema de monitoreo capaz de mapear todo el ambiente

A veces, el gran secreto para evitar fallos de red es supervisar lo que está ocurriendo en la infraestructura de red. Para ello, existen sistemas de monitoreo que se piensan justamente para ayudar en el análisis de red en tiempo real.

Así, es posible ver si una máquina está oscilando o si la conexión está interrumpida en algún punto específico, por ejemplo. Estas herramientas sirven para complementar las acciones de Gestión, garantizando que su equipo visualice el funcionamiento de cada componente de la red.